بهترین نکات امنیتی برای امن تر مرور از گوگل کروم

در بسیاری که در مورد ویژگی های امنیتی ساخته شده در گوگل کروم را دوست دارم وجود دارد.مرورگر ارائه می دهد توابع از sandbox منحصر به فرد و محدودیت های امتیاز، و حتی خود را در پس زمینه به روز رسانی برای کمک به بهتر از شما در مقابل هکرها و نرم افزارهای مخرب.اما مانند همه مرورگرها، کروم ناقص است، و شما می توانید اقداماتی برای محافظت از آن را از حمله وجود دارد.در اینجا چگونه می توانید بیشتر از ویژگی های امنیتی ساخته شده در کروم است، و کار در سراسر کاستی امنیت آن است.

ویژگی های حفظ حریم خصوصی

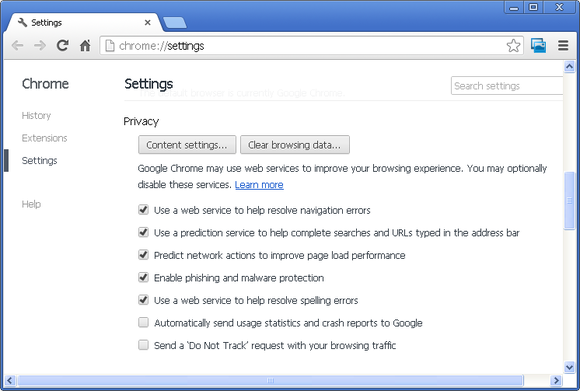

کروم ارائه می دهد ویژگی های حفظ حریم خصوصی که کمک به حفاظت از شما در حالی که شما فهرست.قابل توجه ترین است فیشینگ و آن طرح نرم افزارهای مخرب، حفاظت، و یک ابزار است که می تواند آدرس وب اشتباه خودکار درست است.

فیشینگ کروم و بدافزار قرار داده تا روی صفحه نمایش هشدار هر زمان که شما بازدید از یک وب سایت است که گوگل را شناسایی کرده است که به طور بالقوه مخرب، که آیا آن را گسترش نرم افزارهای مخرب و یا سعی می کند به سرقت اطلاعات شخصی شما.در همین حال، URL ویژگی رقم کروم usees یک سرویس آنلاین گوگل ارائه شده به رفع URL های اشتباه به شما کمک کند جلوگیری از دیدن از اشتباه و شاید یک تصادف نابکار سایت توسط.در واقع، "typosquatting" است که هنوز هم یک تهدید.

کروم دارای چندین ویژگی مفید است که می تواند به شما کمک کند جلوگیری از سایت های خطرناک.

کروم دارای چندین ویژگی مفید است که می تواند به شما کمک کند جلوگیری از سایت های خطرناک.

برای استفاده از این ویژگی، باز کردن مرورگر تنظیمات پانل و پایین به بخش حریم خصوصی (شما ممکن است نیاز به کلیک کنید نمایش تنظیمات پیشرفتهبرای دریافت وجود دارد)، و بررسی جعبه برچسب از یک سرویس وب برای کمک به برطرف کردن خطاهای پیمایشو استفاده از یک سرویس وب برای برطرف کردن خطاهای املا.همچنین، مطمئن باشید برای بررسی فعال کردن فیشینگ و بدافزار جعبه.

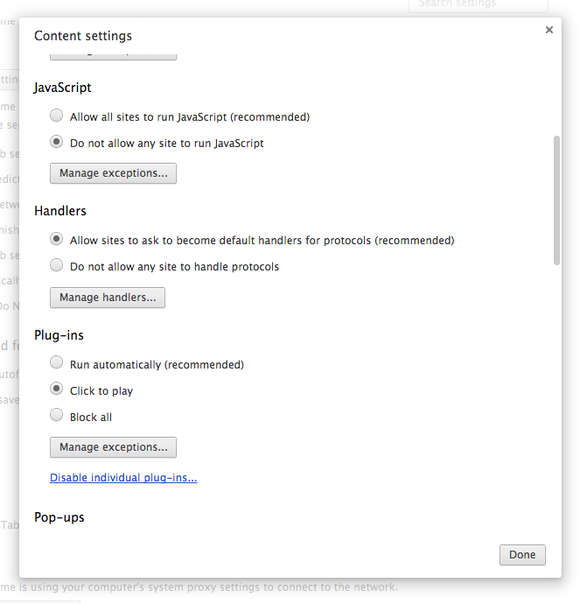

علاوه بر این، کلیک کنید تنظیمات محتوا تب و در نظر گرفتن محدود برخی از مطالب.شما می توانید، برای مثال، غیر فعال کردن جاوا اسکریپت (که اغلب توسط نرم افزارهای مخرب مورد سوء استفاده) و پلاگین.هنگامی که شما در انجام این کار، کروم به شما هنگامی که یک سایت با استفاده از آنها را به طوری که شما به طور داوطلبانه می تواند در انتخاب کردن برای سایت های مشروع خبر می سازیم.

محدود کردن و محدود کردن محتوای وب می تواند کمک به جلوگیری از برخی از انواع حملات مخرب.

محدود کردن و محدود کردن محتوای وب می تواند کمک به جلوگیری از برخی از انواع حملات مخرب.

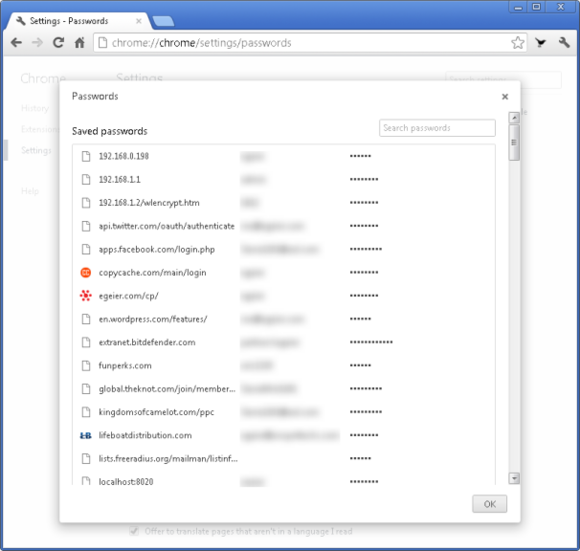

حفاظت از رمزهای عبور ذخیره شده خود و اطلاعات کارت اعتباری

اگر به شما اجازه کروم را ذخیره کلمات عبور وب سایت خود را، هر کسی که با استفاده از PC شما می توانید به راحتی آنها را با یک مجبور کمی در اطراف در پانل تنظیمات دسترسی پیدا کنید.اما بر خلاف فایرفاکس و کارشناسی ارشد از ویژگی های رمز عبور خود، کروم و توسعه، شخص ثالث افزودنی-won't به شما اجازه رمزگذاری کلمات عبور شما را و یا ذخیره اطلاعات کارت اعتباری.

خوشبختانه، چند چیز شما می توانید انجام دهید برای کمک به محافظت از حریم خصوصی خود وجود دارد.اول، اجازه نمی دهد مردم به شما اعتماد به استفاده از حساب کاربری ویندوز شما.در عوض، هر یک از استاندارد (غیر اداری) حساب کاربری دیگران استفاده کنید ایجاد کنید و یا به نوبه خود در حساب کاربری مهمان.

این مسخره آسان برای کسی که در کلمات عبور ذخیره شده شما در کروم دریافت کنید.

این مسخره آسان برای کسی که در کلمات عبور ذخیره شده شما در کروم دریافت کنید.

اگر ایجاد حساب دیگر ویندوز بیش از حد ناخوشایند است، در نظر با استفاده از یک فرمت کروم مانند ChromePW، مرورگر قفل و یا پروفایل امن به کلمه عبور محافظت از کروم.این به طور موثر نیروهای دیگر استفاده از یک مرورگر دیگر بر روی سیستم خود مانند اینترنت اکسپلورر (که دیگران به راحتی مشاهده و رمزهای عبور ذخیره شده خود اجازه نمی دهد) و یا فایرفاکس (که به شما اجازه رمزگذاری و کلمه عبور محافظت از کلمات عبور ذخیره شده خود را).

یکی دیگر از گزینه است به صورت امن اطلاعات حساس خود را با استفاده از یک برنامه مدیریت رمز عبور شخص ثالث ذخیره کنید.برخی از ابزارهای شخص ثالث به شما اجازه همگام سازی کلمات عبور شما را در مرورگرهای دیگر، که ممکن است کمک کننده باشد اگر شما از یک کامپیوتر به دیگری بروید.KeePass و طرف Xmarks دو مدیران رمز عبور محبوب به ارزش تلاش هستند.

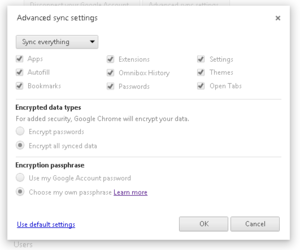

امن داده های همگام سازی خود را

کروم می تواند بسیاری از تنظیمات خود را همگام و داده های ذخیره شده (از جمله کلمه عبور، اما نه به جزئیات کارت اعتباری) در سراسر رایانه های مختلف و دستگاه هایی که کروم نصب شده است، اما این باعث بوجود آمدن یک آسیب پذیری امنیتی.به طور پیش فرض، کروم نیاز شما را به وارد فقطرمز ورود حساب Google خود را به راه اندازی یک رایانه یا دستگاه جدید را برای همگام سازی داده های مرور خود.بنابراین اگر رمز ورود حساب Google شما هک شد، مزاحم می تواند به طور بالقوه یک لیست از تمام کلمات عبور خود دسترسی پیدا کنید.

تنظیم تنظیمات همگام سازی خود را بهتر می تواند محافظت از داده ها است که کروم موجب صرفه جویی.

تنظیم تنظیمات همگام سازی خود را بهتر می تواند محافظت از داده ها است که کروم موجب صرفه جویی.

است که، مگر اینکه شما یک عبارت عبور همگام سازی رمزگذاری سفارشی.

هنگامی که به شما در تنظیم یک عبارت عبور همگام سازی، شما باید برای اولین بار در ثبت نام با رمز ورود حساب Google خود را وارد کنید و سپس عبارت عبور به راه اندازی دستگاه های جدید همگام سازی.این می افزاید: یک لایه اضافی امنیتی مهم.برای تنظیم این تا، باز تنظیمات، کلیک کنید تنظیمات همگام سازی پیشرفته، و را انتخاب کنید عبارت عبور من را انتخاب کنید.

در حالی که شما وجود دارد، نیز روشن رمزگذاری برای تمام داده های همگام سازی به جای فقط کلمه عبور در نظر بگیرید.

حساب کاربری گوگل خود را امن

گوگل ارائه می دهد ویژگی های امنیتی متعددی برای کمک به شما کنترل بهتر و محافظت از حساب خود، و شما قطعا باید در نظر با استفاده از آنها را اگر شما استفاده از قابلیت همگام سازی کروم است.آنها کمک به امنیت کل حساب Google خود را، بنابراین شما نیز باید در نظر با استفاده از این ویژگی های امنیتی اگر شما را به خدمات مختلف گوگل ضربه بزنید.

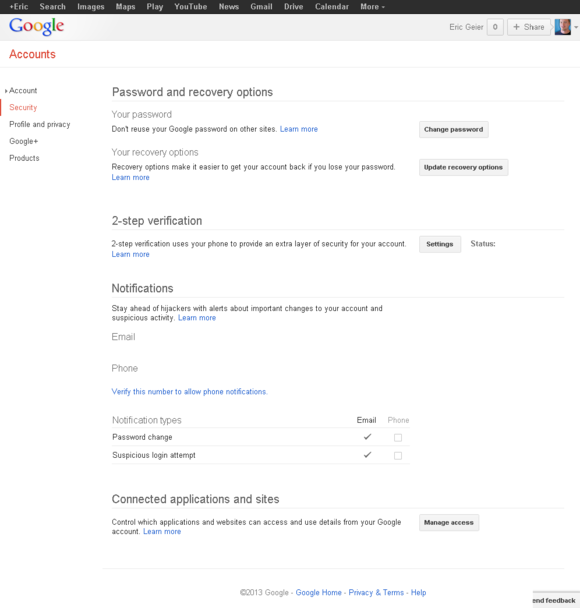

در صفحه گوگل امنیت حساب، در نظر قادر می سازد تأیید اعتبار 2 مرحلهای گوگل.هنگامی که شما انجام داده ام که، شما باید یک کد که خاص شما را از طریق متن، تماس صوتی، یا برنامه Google-هر زمان که شما اقدام به ورود به Google از یک PC جدید و یا دستگاه تلفن همراه دریافت را وارد کنید.این طرح تضمین می کند که هر کسی بدون مستقیم، دسترسی دست به سخت افزار تلفن همراه شما را رد خواهد شد ورود به اطلاعات گوگل خود را.Wامضای مرغ در به برنامه های کاربردی و یا ویژگی هایی که کد تأیید (مانند قابلیت همگام سازی کروم) را پشتیبانی نمی کند، شما باید برای ورود به حساب کاربری گوگل خود را، تنظیمات تأیید اعتبار 2 مرحله، دسترسی و تولید رمز ورود برنامه کاربردی.

گوگل ارائه می دهد ویژگی های امنیتی متعددی و توابع آن، بنابراین شما بهتر می توانید حساب کاربری خود را محافظت می کند.

گوگل ارائه می دهد ویژگی های امنیتی متعددی و توابع آن، بنابراین شما بهتر می توانید حساب کاربری خود را محافظت می کند.

در حالی که در صفحه گوگل امنیت حساب، شما همچنین ممکن است بخواهید به نوبه خود در ایمیل و / یا زنگ برای تغییر رمز عبور و ورود به سیستم را از تلاش های مشکوک.به این ترتیب، شما حق دور می دانم که اگر کسی تلاش می کند رمز عبور و یا تلاش برای ورود شما را به تغییر به حساب خود را بدون دانش خود را.

علاوه بر این، بررسی گزینه های بازیابی خود را در مورد شما رمز عبور خود را فراموش کرده ام در آینده است.تاریخ و زمان آخرین، بررسی نرم افزارها و سایت های مجاز شما و حذف آن به شما استفاده نمی کنه.

نصب الحاقات برای محافظت بیشتر

ما در بررسی بسیاری از ویژگی های امنیتی ارائه شده توسط گوگل و کروم، اما پسوند های مختلف به شما اجازه اضافه کردن توابع امنیتی و حتی بیشتر.به عنوان مثال، وب سایت از اعتماد (WOT) می تواند شما را از سایت های خطرناک هشدار می دهند، و ADBlock می توانید تبلیغات مزاحم یا مخرب است که می تواند به سایت های مخرب و یا فیشینگ شود حذف شده است.مشاهده از طریق شما اجازه می دهد نگاه کنید به قسمت آدرس ها کوتاه تر، و KB SSL نیروی می تواند کمک به شما امکان استفاده از HTTPS / SSL رمزگذاری بر روی سایت است که آن را حمایت می کنند.